サービス概要

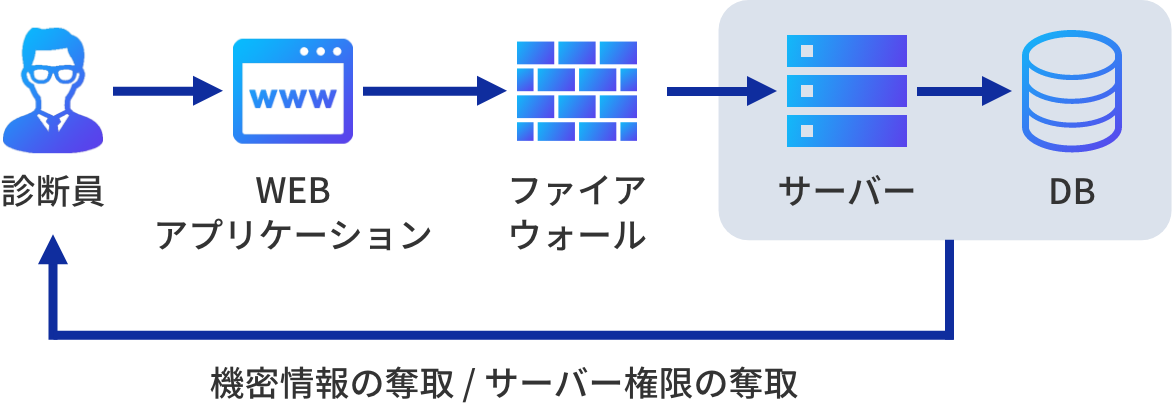

ペネトレーションテストサービスは、攻撃者の視点からシステムのセキュリティを評価し、現実的な脅威に対する防御能力を検証するサービスです。内部・外部からの攻撃シナリオに基づき、脆弱な箇所を特定し改善提案を行います。

こんな人におすすめ

高度なセキュリティを必要とし、実際の攻撃シナリオに基づく脅威評価を行いたい方

インターネット接続されたシステムや内部ネットワークのセキュリティを強化し、サイバー攻撃から保護したい方

製品のリリース前に、攻撃者の視点から脆弱性を検出し、安全性を確保したい方

3つの特長

攻撃シナリオに基づくリアルな脅威評価

実際の攻撃者が使用する手法を再現し、システムの防御能力を徹底的に検証します。

内部・外部からの総合的な診断

外部からの侵入テストと、内部からの侵害テストを組み合わせ、システム全体のセキュリティリスクを評価します。

レッドチームだけでなくホワイトチーム視点でのサポート

ペネトレーションテストを実施する弊社側とお客様現場の皆様との綿密な調整と支援を提供します。

支援の流れ

事前準備

・診断要件のヒアリング

専用のヒアリングシートをお送りします。記入が難しい場合は別途見積もりに必要な情報を担当者より確認します。

・ペネトレーション内容の打ち合わせとお見積もり

ヒアリングした内容を基に、要望をすり合わせ診断の具体的な対象、診断方法、使用するツールなどを決定します。この段階で、診断のスコープを確認しお見積もりを作成します

調査実施

・外部侵入調査

インターネットからアクセス可能な機器やサービスに対して、攻撃者が実行し得る手法を用いて侵入を試み、セキュリティの脆弱性を評価します。

・内部侵害調査

内部ネットワークやシステムに対して、内部からの侵害を想定し、水平・垂直展開の被害拡大や情報の持ち出し可能性を評価します。内部からの攻撃に対する防御能力を確認します。

調査報告

・総合評価

診断で発見された脆弱性やリスクをまとめ、脆弱性の詳細、再現方法、リスク評価、修正方法などを記載した報告書を作成します。

・最終報告と改善提案の提供

診断結果に基づき、最終報告を行います。脆弱性の修正方法やセキュリティ強化のための具体的な改善提案を提供し、必要に応じて修正支援も行います。

ユースケース

Webアプリケーションやネットワークに対して攻撃シミュレーションを行い、脆弱性を特定して対策を提案

Webアプリケーション、企業ネットワーク

- Webアプリケーションの機能や仕様をヒアリング

- ビジネスロジックに基づく攻撃シナリオの作成

- 作成した攻撃シナリオを元にテストを実施

- 発見された脆弱性をリスク別に評価し、修正方法を提案

2〜4週間

よくある質問

Q. ペネトレーションテストはどのくらいの期間がかかりますか?

Q. 外部からの攻撃だけでなく、内部からの攻撃も検査できますか?

Q. テスト後の改善提案はありますか?

Q. テストによってシステムが停止するリスクはありますか?

Q. どのようなシステムや環境がペネトレーションテストの対象になりますか?